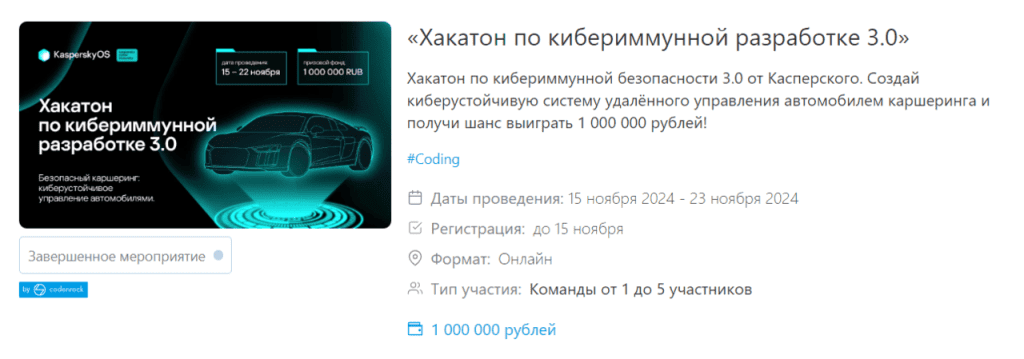

Кибериммунитет — это метод, при котором защита системы закладывается в её основу, предотвращая атаки ещё до их появления. На «Хакатоне по кибериммунной разработке 3.0» от «Лаборатории Касперского» участники погрузились в создание защищенных программных решений. Их задачей было разработать софт для безопасного удаленного управления автомобилями каршеринга. Конкурсанты продемонстрировали превосходные умения анализировать уязвимости и работать с методами киберзащиты.

Главные цифры «Хакатона по кибериммунной разработке 3.0»

- 677 регистраций.

- 114 команд сформировано.

- 41 решение загружено.

- 55 часов кодинга.

- 85 участников прошли игру «Огнеборец».

- 70 участников освоили методы кибериммунитета в рамках образовательного мини-курса.

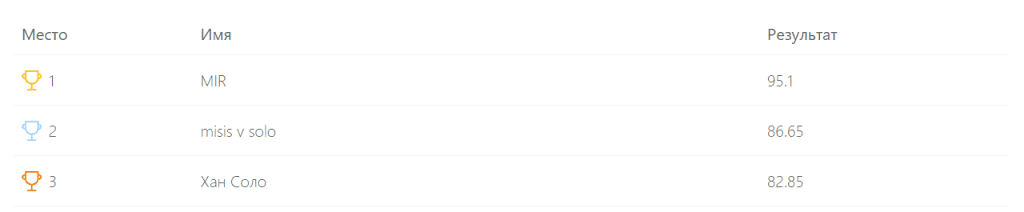

Большинство команд набрали от 20 до 50 баллов, в то время как 8 команд показали выдающиеся результаты, набрав от 70 до 95 баллов из 100. Это свидетельствует о высоком уровне подготовки и компетентности участников.

Победители

Дополнительные награды

Все команды, представившие свои решения (всего 43 участников), также получили CPI сертификат на 20 баллов. Это стало приятным дополнением к основной победе и поощрением за участие в хакатоне. Участники проявили высокий уровень креативности и инноваций, что сделало мероприятие успешным и вдохновляющим.

Цели и целевая аудитория

Цель хакатона заключалась в том, чтобы познакомить участников с основами кибериммунной разработки на практике. Соревнование традиционно проводилось третий раз для разработчиков, аналитиков, QA-специалистов, архитекторов программного обеспечения, экспертов по информационной безопасности и студентов соответствующих направлений. Эта тема способствовала динамичному обмену опытом и идеями.

Мы отрабатываем не реализации, а идеи, концепции и подходы. Мы заинтересованы увидеть ваши архитектурные решения и как вы использовали механизмы контроля изоляции и взаимодействий. Логика контроля взаимодействий, декомпозиция и минимизация доверенной кодовой базы — для нас это наиболее важная история.

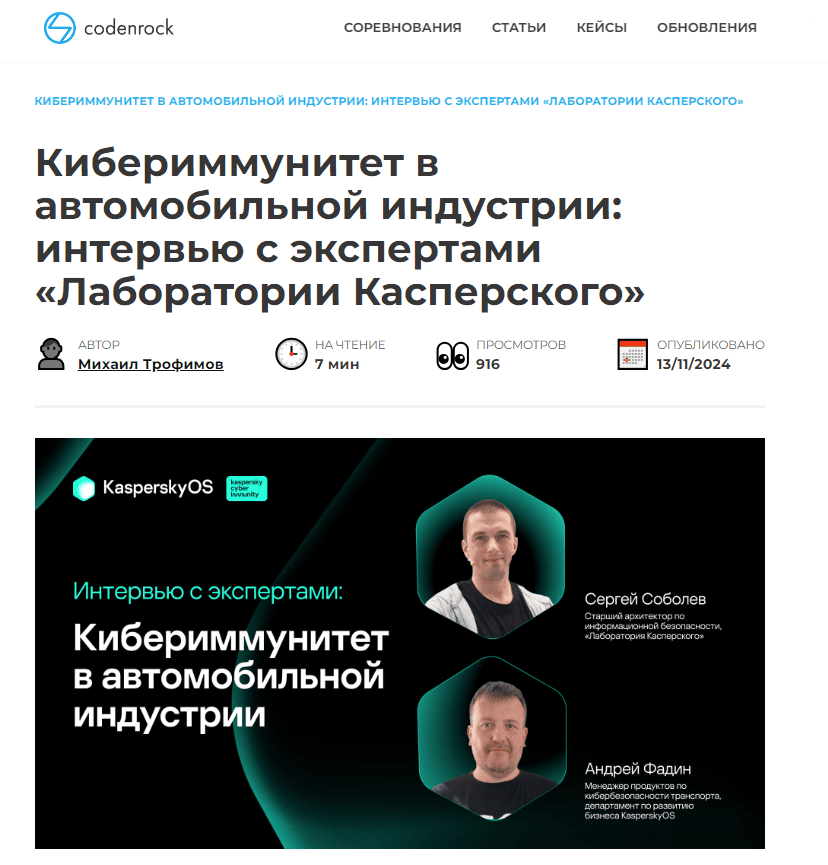

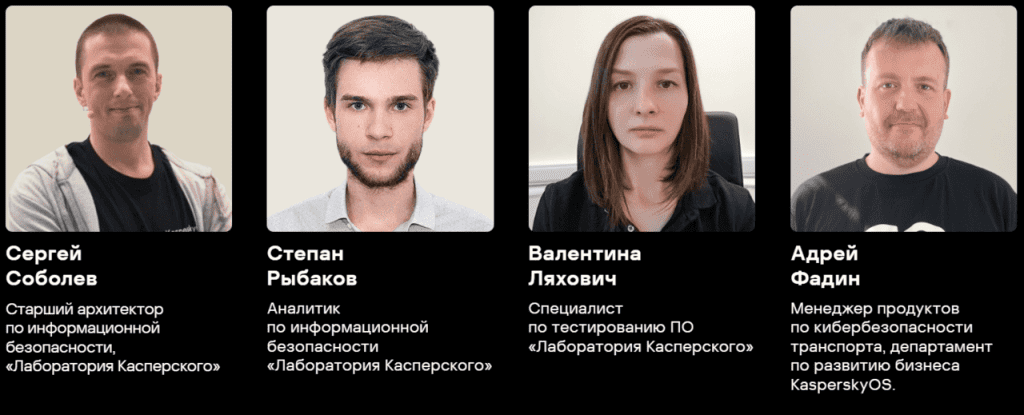

Сергей Соболев, эксперт хакатона, старший архитектор по информационной безопасности

Больше интересного от экспертов — в интервью на нашем блоге.

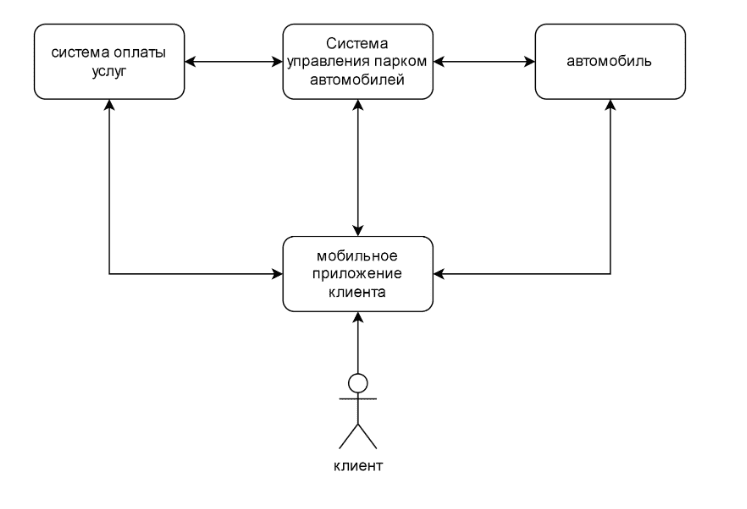

Задача хакатона

Участникам предстояло разработать киберустойчивую систему для удаленного управления автомобилем. Основной сценарий эксплуатации — каршеринг, требующий гибкого решения, способного подключать различные функции в зависимости от подписки.

Система должна быть тщательно продумана для устойчивости к внешним и внутренним угрозам, обеспечивая защиту от любых возможных атак, независимо от их источника.

Особое внимание уделялось критически важным функциям, таким как блокировка двигателя или отключение освещения, так как они могут привести к авариям, травмам и повреждению автомобиля.

Участникам предлагалось выбрать из двух подходов к разработке системы управления:

- Монолитная система. Создание целевой системы в виде монолита с функциональными имитаторами смежных систем. Этот подход обеспечивает целостность и интеграцию всех компонентов в единую структуру.

- Микросервисная архитектура. Разработка системы как набора микросервисов с использованием монитора безопасности для контроля. Этот вариант позволяет обеспечивать некоторые цели безопасности, предоставляя гибкость и возможность масштабирования.

К сожалению, проблема кибербезопасности на этапе разработки не очень глубоко и предметно рассматривается. Хакатон — это одна из возможностей потренироваться и наработать навыки создания устойчивой к атакам системы еще на этапе проектирования, продумывая, что может пойти не так и что нужно защищать.

Сергей Соболев, эксперт хакатона, старший архитектор по информационной безопасности

Требования к решениям

Отчетность. Участники должны были подготовить отчет в формате Markdown или Drawio, демонстрирующий архитектуру решения и код. Для работающего кода требовалось описание процесса его запуска и функционального тестирования.

Функциональность. Необходимо было обеспечить выполнение заявленного функционала в задаче, как на уровне диаграммы последовательности, так и в реальном коде.

Проведение тестов безопасности. Команды разрабатывали тесты безопасности, которые могли быть как автоматическими, так и ручными.

Первичное моделирование угроз. Нужно было создать диаграмму негативных сценариев, где четко указывались компрометируемые компоненты и нарушенные цели безопасности.

Архитектура решения. Выбор архитектуры решения и доверенных компонентов должен был быть тщательно аргументирован. В отчете требовалась таблица с обоснованием уровня доверия для каждого компонента, желательно с ссылками на результаты моделирования угроз.

Дополнительные бонусы

Преимущество получали работы, которые демонстрировали наибольшее количество достигнутых задач безопасности при меньшем объеме и сложности доверенного кода.

Хакатон стал невероятной возможностью для обмена опытом и знаниями среди экспертов в области кибербезопасности, способствуя развитию инновационных и надежных решений.

Победители хакатона

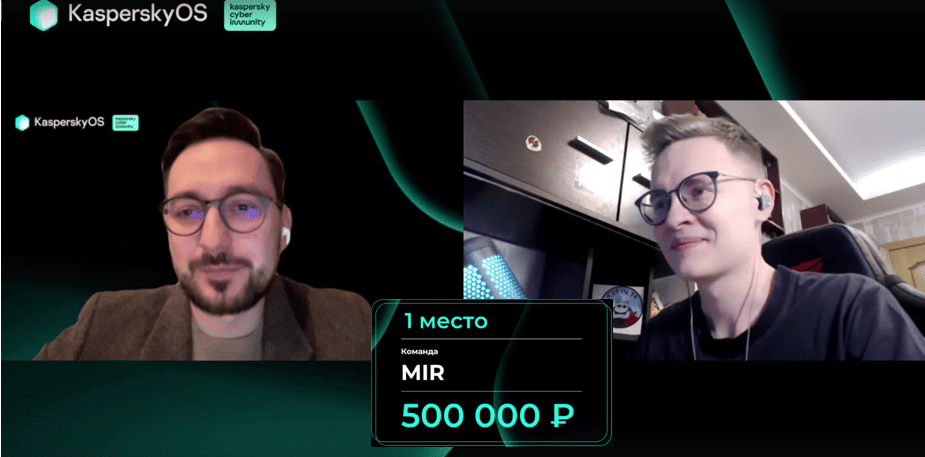

🥇 1 место — команда MIR.

🥈 2 место — команда misis v solo.

🥉 3 место — команда «Хан Соло».

Запись церемонии закрытия хакатона

Эксперты хакатона

Организация хакатона специалистами Codenrock

«Хакатон по Кибериммунной Разработке 3.0» прошел на платформе Codenrock, которая сделала организацию мероприятия максимально удобной и эффективной.

Организация и регистрация. Платформа позволила легко организовать соревнование, обеспечив регистрацию участников и загрузку их решений в одном месте. Это значительно упростило процесс участия и сделало его более привлекательным для всех.

GitLab. Для проведения конкурса были созданы репозитории, куда участники загружали код и все материалы по проекту. Это обеспечило сохранность решений и упростило доступ жюри и экспертам к исходным материалам.

Оценка проектов. Жюри оценивало проекты по заранее установленным критериям, выставляя баллы. После хакатона состоялась встреча с экспертами, где каждая команда смогла получить обратную связь о своем решении.

Коммуникация. Для удобного общения был создан Telegram-канал, поэтому участники всегда оставались в курсе новостей и событий. Благодаря этой системе, они могли делиться опытом, участвовать в обсуждениях, а организаторы – публиковать полезные материалы.

Сертификаты. Каждый участник хакатона получил сертификат, который хранится в его личном кабинете на платформе Codenrock. Сертификаты доступны для скачивания в любое время и подтверждают участие в мероприятии, а также могут быть использованы для портфолио или резюме.

Рекламная кампания. Для привлечения участников и продвижения хакатона была проведена масштабная рекламная кампания. Вот ключевые элементы, которые помогли собрать аудиторию и создать ажиотаж вокруг мероприятия:

- Сбор участников. Организовано продвижение хакатона через различные каналы и были отправлены приглашения среди сообщества Codenrock. Это позволило привлечь множество талантливых и заинтересованных специалистов в области кибербезопасности.

- Промо-видео. В рамках продвижения было создано креативное видео, которое наглядно демонстрировало цели и задачи хакатона. Посмотреть видео можно по ссылке.

- Reels с экспертом. Был выпущен ролик с участием одного из экспертов хакатона. Видео доступно здесь.

- Интервью. Команда платформы подготовила интервью с экспертами. Они рассказали о своих ожиданиях от участников и важности задач, поставленных на хакатоне. Читайте интервью по ссылке.

- Открытие и закрытие. Запись открытия и закрытия хакатона доступна по ссылкам.

Отзывы экспертов

Наш хакатон — это возможность попробовать, исследовать и находить решения, которые сделают мир автомобилей более безопасным.

Андрей Фадин, эксперт хакатона, менеджер продуктов по кибербезопасности транспорта

К сожалению, проблема кибербезопасности на этапе разработки не очень глубоко и предметно рассматривается. Хакатон — это одна из возможностей потренироваться и наработать навыки создания устойчивой к атакам системы еще на этапе проектирования, продумывая, что может пойти не так и что нужно защищать.

Сергей Соболев, эксперт хакатона, старший архитектор по информационной безопасности

Отзывы участников

Столько новых знаний было получено, которые можно применять в реальной работе! За это очень благодарен.

Александр Артеменко, участник команды «Хан Соло»

Спасибо организаторам за прекрасный хакатон, за игру «Огнеборец», за быстрые ответы в чате. Было очень классно! Очень рад, что занял второе место.

Григорий Корипанов, участник хакатона (misis v solo)

Все прошло замечательно, очень интересное задание, которое воодушевило два дня и бессонных ночей работать и держаться вместе.

Михаил, участник команды MIR

Когда ждал хакатон, был в предвкушении, но ожидание было долгим, и мотивация снизилась. Помогла мой куратор Светлана Бахтина, вдохновившая на работу. Спасибо ей. Хоть и не выиграл, но уделил внимание отвлеченной теме и вернулся к своим делам. Спасибо организаторам за конкурс.

Дмитрий, участник хакатона