На Codenrock регулярно проходят соревнования по кибербезопасности. Подробнее о каждом типе конкурсов – в этой статье. Вы узнаете:

- Чем отличается CTF Jeopard от CTF Attack Defence и как подготовиться к задачам по поиску флагов.

- Как проходят киперполигоны и почему участвовать в них круто и полезно.

- Какие особенности у хакатонов по информационной безопасности по сравнению с другими конкурсами для IT-специалистов.

- Как подготовить хорошее решение на кейс-чемпионате и получить предложение о работе в сфере защиты данных.

Какие есть типы СTF-задач

Capture The Flag (CTF) – стандартный соревновательный формат, который применяется во многих видах состязаний. Задача всегда сводится к одному – захватить «флаг» и успешно доставить его на «базу».

В мире IT-конкурсов CTF наибольшую популярность получил в кибербезопасности из-за специфики отрасли – есть объект, требующий защиты, и злоумышленники, которые хотят получить к нему доступ. Соревнование может проходить в двух форматах.

Jeopardy. Участники получают набор задач, в которых необходимо найти «флаг» – определенный набор зашифрованных в задании символов. Для поиска необходимо использовать свои знания о кибербезопасности. Какие задачи могут встречаться на CTF Jeopardy:

- PWN – обнаружение и использование эксплойтов в приложениях.

- WEB – нахождение уязвимостей в веб-сервисах.

- OSINT – анализ открытых источников для поиска конкретной информации.

- Crypto – решение криптографических задач по шифрованию и дешифрации данных.

- Forensic – расследование инцидентов в сфере кибербезопасности.

- Reverse – исследование приложения без доступа к исходному коду методом реверс-инженерии.

Задания CTF Jeopardy обычно бывают разделены на различные уровни сложности. Самые простые зачастую можно выполнить без глубоких знаний по защите данных и написания кода, поэтому такой формат идеален для тех, кто хочет попробовать свои силы в соревнованиях по кибербезопасности.

Attack Defence. Более продвинутый уровень для опытных специалистов по безопасности. Каждая команда получает доступ к серверу, на котором спрятан флаг для соперников. Задача участников – взломать конкурентов и забрать искомый набор символов. Естественно, вторая команда может препятствовать несанкционированному вторжению на свою цифровую территорию.

Секрет победы – сбалансировать усилия по защите и атаке, чтобы собрать как можно больше флагов и помешать сделать то же самое оппонентам. Такой формат отлично оттачивает навыки предотвращения угроз в реальном времени и демонстрирует знания участников о методах взлома.

Как подготовиться к CTF

- Практика и тренировка. Регулярно принимайте участие в соревнованиях. С каждым разом решать задачи будет все проще, а результаты в итоговом рейтинге будут расти.

- Изучите подходящие инструменты для решения заданий. Могут помочь Wireshark для анализа сетевого трафика, Nmap для сканирования сетей и определения устройств, Burp Suite для тестирования безопасности веб-приложений, John the Ripper для восстановления паролей по хэшам, SQLmap для взлома баз данных через уязвимости SQL и другие.

- Учитесь у других. По окончанию CTF некоторые участники выкладывают write-up’ы – подробное описание всех шагов, предпринятых для поиска флага. Такие отчеты помогают авторам систематизировать свои действия, а другим участникам – понять тактику победителей.

- Работайте в команде. Чем больше участников будут работать над поиском флага, тем больше шансов на успех.

- Играйте в GeoGuessr. Браузерная игра для тренировки OSINT-навыков. Суть очень простая: игрок получает изображение улицы из Google Street View. Используя объекты, попавшие в кадр, пользователю необходимо определить точку на карте, откуда был сделан снимок.

Где научиться решать задачи CTF:

- Codenrock – платформа для проведения IT-соревнований. Помимо CTF, на ней проходят хакатоны по кибербезопасности и другие конкурсы, а в блоге собраны полезные материалы для участников.

- CTFTime – один из крупнейших порталов с информацией об актуальных соревнованиях по кибербезопасности. На сайте можно найти календарь событий, рейтинги команд и другую полезную информацию для участников и организаторов.

- TryHackMe – обучающая платформа по кибербезопасности, на которой собраны интерактивные лаборатории для тренировки навыков, учебные программы по различным направлениям, полезные материалы от экспертов и участников соревнований.

- PicoCTF – сайт ежегодного CTF, организованного Университетом Карнеги-Меллона. На портале размещены учебные материалы для изучения основ кибербезопасности и задачи предыдущих соревнований.

Как проходит киберполигон

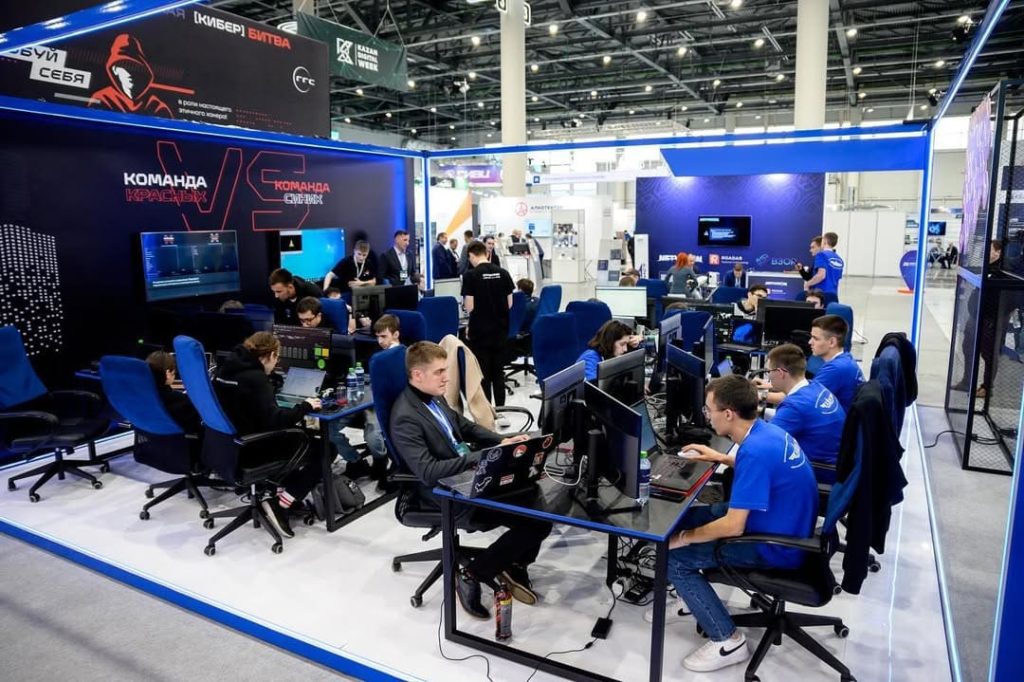

Масштабное мероприятие, которое чаще всего проходит офлайн в финале крупных чемпионатов по информационной безопасности. Сразиться на киберполигоне стоит как минимум ради его зрелищности – такое запомнится надолго. Но не только. Соревнование – отличная проверка своих навыков по защите данных и демонстрация практических умений противостоять атакам и угрозам в реальном времени.

Как проходит киберполигон:

- Прибытие. Команды приезжают на место проведения соревнования. Процедура достаточно стандартная – пройти регистрацию, получить бейдж, познакомиться с кураторами. Организаторы проводят торжественное открытие, рассказывают об основных правилах и расписании. Участникам объясняют формат соревнований, правила и цели. Мероприятие может быть тематически стилизовано под секретную базу хакеров, мир киберпанка или департамент охраны.

- Работа над задачами. Задания киберполигона напоминают стандартный СTF и могут проходить как в формате Attack Defence, так и Jeopardy, когда команды на скорость находят флаги без взлома друг друга. Все действие происходит на сцене за компьютерами, которые предоставляют организаторы. Результаты отображаются на большом экране.

- Подведение итогов. Время проведения киберполигона строго ограничено и обычно не превышает пару часов. По истечении этого срока прием решений прекращается. Победителем объявляется команда, которая продемонстрировала наилучший результат. Вручение призов проходит на церемонии награждения на сцене полигона под всеобщие овации зрителей.

- Свободное время. Киберполигоны часто проходят как часть конференций по информационной безопасности. Участники соревнования могут посетить такое мероприятие бесплатно. Это прекрасная возможность послушать лекции топовых специалистов, познакомиться с коллегами и экспертами других компаний. После киберполигонов HR-менеджеры нередко приглашают участников на стажировку.

Как проходят хакатоны по кибербезопасности

Хакатон по кибербезопасности – продуктовое соревнование, на котором основной акцент сделан на разработке защищенного решения. Чем обычно предстоит заниматься на таких конкурсах:

Анализ угроз и уязвимостей. Финальный продукт должен быть устойчивым к кибератакам. На соревновании необходимо тщательно изучить задачу и технические требования, чтобы сформировать перечень рисков и подготовить надежную защиту – на эту часть решения жюри будет смотреть в первую очередь.

Обработка данных. Основные угрозы чаще всего возникают при обмене информацией внутри приложения или со сторонними сервисами. На хакатонах по безопасности командам предстоит продемонстрировать умение создавать системы, обеспечивающие защищенную передачу данных.

Решение вопросов производительности и масштабируемости. Организаторы хакатона обычно планируют использовать лучшие проекты для своих бизнес-задач. На соревновании не будет работы с огромным числом документов и клиентов, но предусмотреть такую возможность необходимо. Поэтому, к примеру, использовать невероятно надежный, но крайне медленный алгоритм шифрования – чаще всего плохая идея.

Работа со стандартами. При разработке решения важно ориентироваться на соответствие международным и локальным стандартам защиты данных. Это могут быть как популярные регламенты GDPR или ISO/IEC 27001, так и более специфические, характерные для конкретной отрасли, например, банковский PCI DSS.

Тестирование. Проект, где средства защиты «по идее должны работать, мы не проверяли» не заинтересует жюри. Надежность и безопасность сервиса должна быть подтверждена тестами.

С разработкой решений помогают эксперты хакатона на чекпоинтах – индивидуальных встречах во время соревнования, где команды могут продемонстрировать свои наработки и получить советы. Консультации – важный этап, ведь в финале жюри будет оценивать проекты по презентации на питчинге. Как подготовить мощное выступление:

- Расскажите обо всех испробованных подходах, даже если они не сработали.

- Обоснуйте выбор конкретных решений и их пользу.

- Продемонстрируйте перспективность проекта.

- Заранее продумайте ответы на потенциальные вопросы от экспертов.

Как участвовать в кейс-чемпионате по кибербезопасности

На конкурсе участники получают кейсы с описанием бизнес-проблем, связанных с защитой данных. Обычно они включают в себя реальные ситуации, с которыми могут столкнуться компании. Задача команд – найти решения для повышения безопасности и предотвращения кибератак и презентовать проект жюри. Писать код и готовить прототип не требуется – это ключевое отличие от хакатона.

Стандартная структура кейс-чемпионата:

- Анализ ситуации. Необходимо систематизировать представленные данные об архитектуре, серверах и приложениях, изучить надежность текущих средств защиты, проанализировать логи, найти слабые места, которые могут стать целью атак или привести к утечке.

- Оценка рисков. На этом этапе важно идентифицировать угрозы: возможные атаки извне, случайные ошибки сотрудников или злонамеренные действия – и определить, насколько каждая из них критична и к каким потенциальным проблемам с безопасностью может привести.

- Разработка стратегии. Подготовка собственных идей по изменению архитектуры и подключению дополнительных систем, которые улучшат защиту, обоснование выбора и прогнозирование позитивных изменений после внедрения.

- Подготовка к выступлению. Итоговый результат – подробная презентация решения, которое повысит защищенность критических систем и снизит риск инцидентов. Защита проходит в виде питчинга и ответа на вопросы экспертов.

Кейс-чемпионат – отличная точка старта для начинающих специалистов по кибербезопасности, которые хотят проверить свои силы на реальных задачах и продемонстрировать свои знания и умения потенциальным работодателям.